Sicurezza dell'accesso all'account SSLmarket

L'accesso all'account SSLmarket può essere protetto in due modi. Puoi attivare la 2FA tramite OTP (one-time password), oppure il più sicuro e moderno FIDO2 MFA (tramite YubiKey, Windows Hello o altri mezzi). Questo articolo di aiuto consiglia come fare e cosa fare in caso di problemi con la sicurezza dell'accesso.

Che cos'è l'OTP-based 2FA e FIDO2 MFA

Cominciamo a definire cosa significano i singoli metodi di protezione dell'accesso.

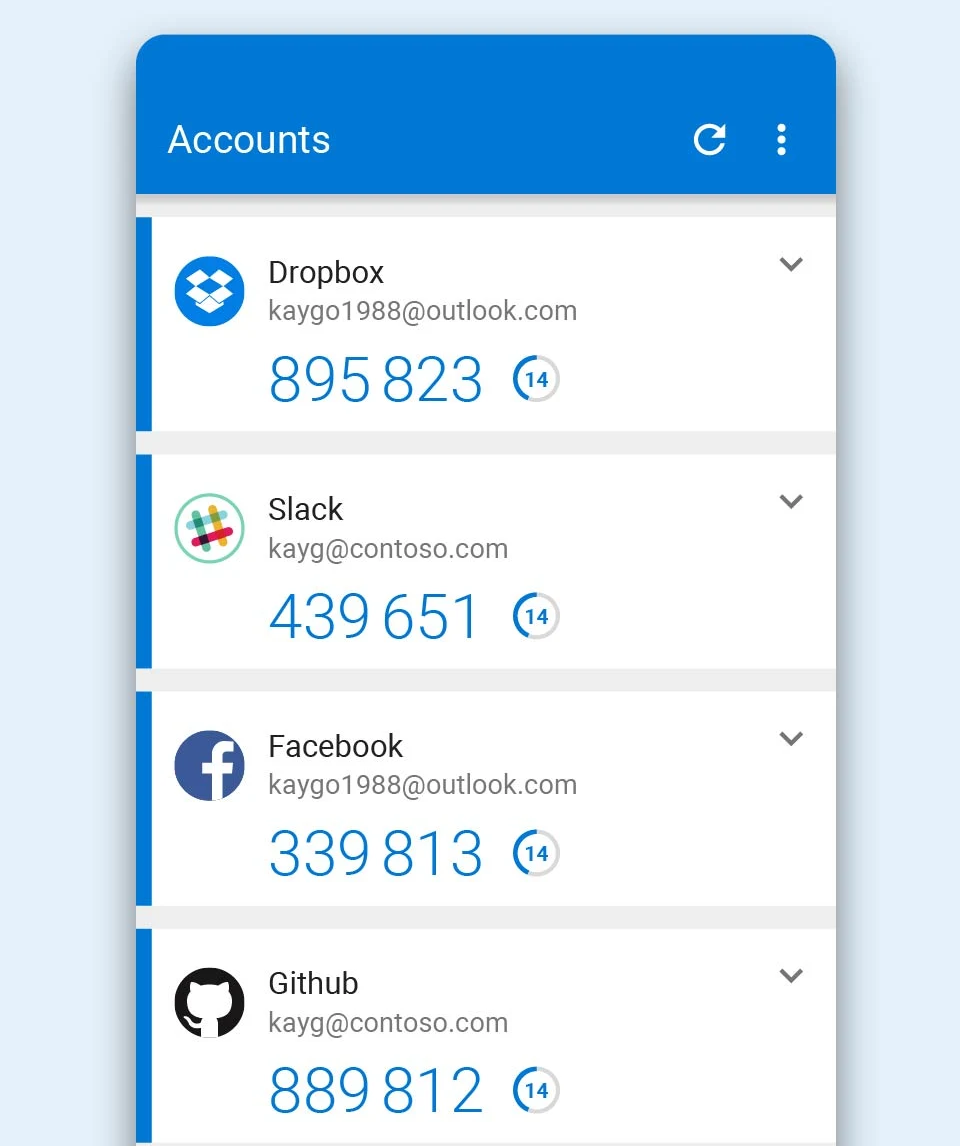

OTP-based 2FA è un'autenticazione a due fattori basata su un codice monouso (es. TOTP), quando l'utente accede con una password e un codice a tempo limitato dall'app di autenticazione o token. Il metodo è ampiamente diffuso, ma è vulnerabile al phishing, poiché l'attaccante può inoltrare il codice in tempo reale. Per utilizzare questo metodo non serve altro che un normale Smartphone con un'app. Le più popolari sono Microsoft Authenticator e Google Authenticator; entrambe sono gratuite per Android e iOS.

FIDO2 MFA è un'autenticazione multifattoriale basata su crittografia asimmetrica, tipicamente utilizzando un token di sicurezza (es. YubiKey) o un autenticatore di piattaforma (es. Windows Hello). La verifica avviene tramite il possesso del dispositivo e il PIN o la biometria ed è legata a uno specifico dominio, il che fornisce un'alta resistenza al phishing. Hai bisogno di un computer con un chip TPM, Smartphone con biometria o una chiave hardware come YubiKey.

OTP 2FA: Autenticazione a due fattori tramite codice monouso dall'app di autenticazione. Potrebbe anche essere indicata come TOTP, codice di verifica, codice dall'app di autenticazione, Authenticator app 2FA o code-based 2FA.

FIDO2-based MFA: Autenticazione multifattoriale moderna basata su crittografia e dispositivo di sicurezza. Spesso indicata anche come passkey, chiave di sicurezza, accesso WebAuthn, accesso tramite dispositivo o accesso senza password.

Attivazione della protezione dell'accesso

Dopo aver effettuato l'accesso all'account SSLmarket, clicca in alto a destra sul nome del titolare dell'account e nel menu visualizzato seleziona l'opzione Sicurezza. Si aprirà una finestra di dialogo in cui è possibile attivare altre forme di protezione dell'accesso oltre a cambiare la password.

Nella sezione Sicurezza dell'accesso, puoi attivare - indipendentemente l'una dall'altra - due metodi di autenticazione multifattoriale. Al momento dell'attivazione ti verranno offerti codici di recupero da scaricare, che servono per disattivare il metodo specifico. Senza di essi non è possibile disattivare la verifica. Ti consigliamo di stamparli per evitare di perdere completamente l'accesso all'account.

Autenticazione a due fattori (2FA) in SSLmarket

Nell'account puoi facilmente attivare l'autenticazione a due fattori (2FA). All'accesso, inserirai oltre alla password un codice monouso generato dall'app di autenticazione. Il modo specifico dipende dall'app 2FA scelta.

Il vantaggio della 2FA è che nessuno può accedere al tuo account anche se conosce la tua password. Per accedere con successo è necessaria la verifica del secondo fattore, tipicamente un codice monouso.

Per utilizzare la 2FA, ti consigliamo le app Google Authenticator o Microsoft Authenticator. Entrambe le app consentono una facile migrazione a un nuovo dispositivo quando si cambia telefono e il loro utilizzo è semplice e affidabile.

Accesso tramite FIDO2 (passkey / chiave di sicurezza)

FIDO2 rappresenta un metodo moderno e altamente sicuro per accedere all'account. Consente il cosiddetto accesso senza password (passwordless), ovvero senza inserire la password.

FIDO2 può essere utilizzato ad esempio tramite telefono cellulare con verifica biometrica, su un computer con chip TPM o tramite una chiave di sicurezza hardware (es. YubiKey). Consideriamo la chiave di sicurezza hardware come l'opzione più sicura. Inoltre, il dispositivo YubiKey può essere utilizzato per altri scopi, ad esempio per l'archiviazione sicura dei certificati.

L'attivazione dell'accesso tramite FIDO2 disattiva l'accesso tramite password, che non inserirai più. Per accedere con successo, è necessario disporre del mezzo FIDO2 specifico (ad esempio YubiKey collegato al computer) e quindi eseguire la verifica del secondo fattore, come l'inserimento del PIN per YubiKey, la verifica biometrica dell'accesso al telefono, ecc. Sarai quindi connesso correttamente anche senza password.

Risoluzione dei problemi con 2FA o FIDO2

Il problema più comune è la perdita dell'autenticatore - ad esempio il cambio del dispositivo mobile con l'app 2FA installata o il dispositivo utilizzato per FIDO2. Una situazione simile può verificarsi anche in caso di perdita della chiave di sicurezza hardware (es. YubiKey). Se utilizzi il chip TPM nel computer per accedere tramite FIDO2, sappi che è legato direttamente all'hardware specifico e non sarà disponibile altrove (attenzione al PC di lavoro vs. domestico).

Se perdi l'accesso al tuo dispositivo 2FA o alla chiave FIDO2, puoi utilizzare i codici di recupero che hai ricevuto durante l'attivazione. Solo con il loro aiuto è possibile ripristinare l'accesso all'account e successivamente impostare nuovamente l'autenticazione multifattoriale.

Ci dispiace che non ci hai trovato il necessario.

Ci aiuterai a migliorare l'articolo? Facci sapere cosa qui aspettavi e non hai scoperto.